Que faire si un membre de votre famille vous vole votre identité

Etre victime d’un vol d’identité n’est jamais agréable, mais un vol d’identité aux mains d’un proche peut bouleverser votre vie. Savoir que quelqu’un a utilisé vos informations personnelles à des fins de gain financier est une chose, mais lorsque cette personne est proche de vous, c’en est une tout autre

La victime d’un vol d’identité est un membre de votre famille.

Que se passe-t-il lorsque vous souffrez aux mains d’un membre de votre famille qui vous victimise pour commettre un vol d’identité ? Il n’y a pas de réponse facile, mais voici les meilleurs moyens de vous protéger, ainsi que des stratégies pour faire face aux répercussions

La question est de savoir si le vol d’identité est un acte criminel.

Types courants de vol d’identité

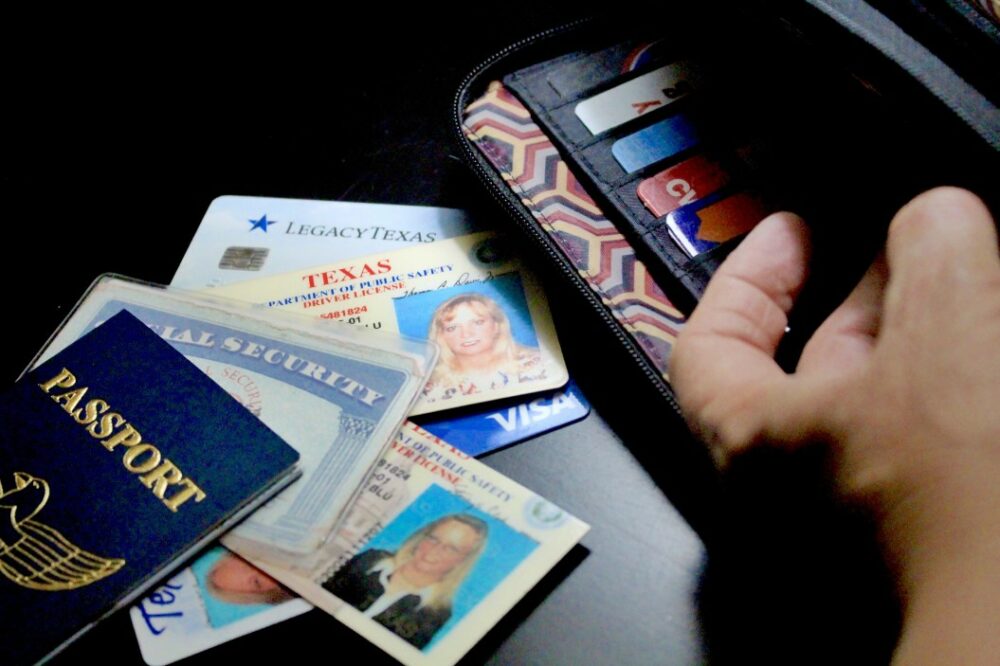

Le vol d’identité se présente sous de nombreuses formes. Chaque fois que quelqu’un utilise vos informations personnelles à des fins de gain – généralement financier – sans votre consentement, il s’agit d’un vol d’identité. Les informations que les voleurs d’identité recherchent peuvent provenir de n’importe où : documents, courriels ou données personnelles volées dans des bases de données commerciales.

Quoi qu’il en soit, les voleurs trouvent vos informations personnelles, ils les utilisent généralement à une ou plusieurs des fins suivantes :

- Financière : De nombreuses formes de vol d’identité ont une certaine composante financière, mais le vol d’identité financière se produit lorsque le voleur utilise vos informations pour obtenir un prêt, retirer des fonds de votre compte bancaire, utiliser vos cartes de crédit pour faire des achats ou ouvrir de nouvelles lignes de crédit en votre nom.

- Fiscalité : Remplir de fausses déclarations de revenus avec les informations personnelles de quelqu’un d’autre, ou prétendre faussement être quelqu’un d’autre pour recevoir une déclaration de revenus ou un autre avantage est un type courant de vol d’identité. Ce type de vol peut se produire à tout moment de l’année, mais il est plus fréquent dans les premiers mois de l’année, car les voleurs comptent sur le fait que la plupart des gens attendent le mois d’avril pour remplir leur déclaration de revenus et apprendre qu’ils ont été victimes.

- Médical : Quelqu’un qui utilise vos informations d’identification pour acquérir des services de soins de santé, des médicaments sur ordonnance ou tout autre avantage lié à la médecine a commis un vol d’identité. Ce type de vol peut être perpétré par n’importe qui, mais le problème est plus fréquent lorsqu’un membre de la famille est toxicomane ou n’a pas de couverture médicale.

- Emploi : Avec le vol d’identité lié à l’emploi, le voleur utilise vos informations personnelles pour obtenir un emploi ou des avantages. Par exemple, quelqu’un qui vole votre numéro de sécurité sociale pour postuler à un emploi a commis un vol d’identité d’emploi.

- Criminel : Si le vol d’identité est souvent un crime en soi, certains cas se produisent en conjonction avec d’autres crimes. Par exemple, si quelqu’un donne vos informations d’identification à un policier qui lui a remis une contravention, il a commis un vol d’identité en plus de l’infraction routière.

- Autres : De nouvelles formes de vol d’identité sont devenues de plus en plus courantes ces dernières années avec l’expansion continue d’Internet. Le vol d’identité romantique, parfois appelé « catfishing », se produit lorsqu’une personne se fait passer pour quelqu’un d’autre afin d’attirer un partenaire romantique. Ces mascarades s’accompagnent souvent de demandes de virements de fonds ou d’avances en espèces. Des escroqueries similaires peuvent impliquer que le voleur se fasse passer pour un fonctionnaire ou une personne occupant une position de pouvoir similaire pour persuader la victime de transférer des fonds ou des informations personnelles.

Comment l’usurpation d’identité familiale est différente

Comme les autres formes de vol d’identité, le vol d’identité familiale n’est pas un phénomène unique. Un membre de la famille peut voler vos informations et les utiliser à presque toutes les fins de son choix. Et comme les membres de la famille partagent une relation étroite avec vous, il leur est souvent plus facile d’obtenir vos informations personnelles qu’un étranger. L’usurpation d’identité familiale peut prendre de nombreuses formes, mais certains types sont plus fréquents que d’autres lorsque le voleur a un lien de parenté avec vous d’une manière ou d’une autre :

- Utilisation de l’identité d’un mineur : Les personnes de moins de 18 ans ne peuvent pas obtenir de cartes de crédit, de prêts ou toute autre forme de crédit. Mais il n’est pas rare que des parents ou des proches utilisent les informations personnelles d’un enfant ou d’un parent pour ouvrir de nouveaux comptes. Dans de nombreuses situations, un enfant dont l’identité est volée n’apprend pas le vol jusqu’à ce qu’il soit assez âgé pour demander un crédit par lui-même, pour découvrir que son crédit est ruiné.

- Utilisation de l’identité d’une personne âgée : Cette situation est la plus courante lorsqu’un parent ou un grand-parent âgé a des capacités diminuées et est pris en charge par un membre adulte de la famille. Par exemple, un enfant adulte peu scrupuleux qui s’occupe d’un parent âgé est souvent en mesure de contrôler le courrier et les communications de ce dernier. Dans de telles situations, l’enfant adulte peut facilement utiliser les informations personnelles du parent pour commettre un vol d’identité.

- Utilisation de l’identité du conjoint : Les conjoints partagent couramment des informations personnelles, ce qui leur permet de commettre facilement un vol d’identité entre conjoints. Le vol d’identité du conjoint peut se produire lorsque, par exemple, un conjoint utilise les informations de l’autre conjoint pour ouvrir de nouveaux comptes de carte de crédit sans le consentement du conjoint.

- Utilisation de l’identité d’un frère ou d’une sœur : Vos frères et sœurs, surtout s’ils vous ressemblent ou ont un âge similaire, peuvent s’approprier votre identité. Le vol d’identité financière, médicale, professionnelle et criminelle peut se produire entre frères et sœurs. Même des formes apparemment innocentes de vol d’identité, comme un frère ou une sœur plus jeune qui utilise votre identité pour acheter de l’alcool, peuvent avoir de graves répercussions.

Conséquences courantes du vol d’identité

Le vol d’identité peut affecter considérablement votre vie, même si le vol est mineur. Le temps et les efforts nécessaires pour effacer les erreurs sur vos rapports de crédit, par exemple, peuvent être un casse-tête. Si le vol entraîne des complications plus graves, vous pourriez passer des années à essayer de tout remettre en place, même si ce n’est pas toujours possible.

Quelle que soit la forme que prend le vol d’identité, il existe plusieurs conséquences négatives qui peuvent vous affecter – et affecter le voleur :

- Crédit Score : Lorsque quelqu’un utilise votre identité pour demander ou ouvrir de nouvelles formes de crédit, il est presque certain que votre cote de crédit en pâtira. Le dommage le plus important surviendra lorsque le voleur n’effectue pas les paiements de la dette en votre nom. Cependant, votre score peut baisser si le voleur ne fait que demander un crédit, même s’il est refusé. Un score de crédit abaissé peut rendre beaucoup plus difficile l’obtention de nouvelles formes de crédit, mais il peut aussi entraîner une augmentation des taux d’intérêt, une diminution des lignes de crédit et peut même affecter vos chances de trouver un emploi.

- Relations avec les créanciers : Si quelqu’un vole votre identité pour ouvrir une nouvelle carte de crédit, la société de carte vous poursuivra si les frais de la carte restent impayés. Les agences de recouvrement peuvent vous contacter ou même intenter des poursuites contre vous pour récupérer les fonds. À moins que vous ne fassiez savoir que les factures impayées sont le résultat d’un vol d’identité, vous serez responsable du paiement.

- Pertes financières : Dans les situations où le vol d’identité a impliqué une personne qui a volé des fonds de vos comptes, la plus grande perte sera l’argent. Bien que vous puissiez être en mesure de récupérer les fonds perdus, ou de contester les frais si le voleur a utilisé votre crédit, parfois la perte est irrécupérable.

- Taux d’assurance automobile : Presque tous les assureurs automobiles utilisent votre pointage de crédit lorsqu’ils déterminent vos primes. Si votre pointage de crédit est affecté par un vol d’identité, cela peut entraîner des primes plus élevées et une difficulté accrue à obtenir une nouvelle assurance.

- Conséquences fiscales : Non seulement il peut vous faire perdre votre remboursement d’impôt, mais le vol d’identité peut également entraîner une hausse de la facture fiscale. Si le voleur utilise vos informations pour obtenir un emploi et percevoir un revenu, vous pouvez vous retrouver à devoir payer plus d’impôts que prévu.

- Aide financière : Si vous ou votre enfant prévoyez d’utiliser une aide financière gouvernementale pour l’université, le vol d’identité peut faire dérailler cette opportunité. Si le vol a entraîné l’attribution erronée de gains à vous ou à votre enfant, cela aura un impact négatif sur la perspective de recevoir une aide financière. Et, comme la plupart des mineurs ne vérifient pas leur dossier de crédit, ils peuvent ne pas savoir qu’ils ont été victimes d’un vol d’identité avant d’avoir fait leur demande. Les acceptations dans les universités ont des délais limités, et la plupart des jeunes victimes ne découvrent le vol qu’après qu’il soit trop tard pour y remédier.

- Historique criminel : Certaines victimes de vol d’identité peuvent se retrouver au milieu d’une affaire criminelle pour un crime dans lequel elles n’étaient pas impliquées. Ou bien, elles peuvent découvrir qu’elles ont un casier judiciaire même si elles n’ont jamais été accusées d’une infraction criminelle. Si, par exemple, quelqu’un utilise votre identité comme pseudonyme lorsqu’il est accusé d’un crime, ce casier peut être associé à vous. La modification de casiers judiciaires erronés peut être un processus difficile, qui nécessite généralement l’assistance d’un avocat.

Que faire après que votre identité a été volée

Qu’importe qui a volé votre identité, vous devez faire face aux conséquences dès que vous découvrez le vol. Bien qu’il n’y ait pas deux situations de vol d’identité identiques et que les mesures spécifiques que vous devrez prendre puissent différer en fonction de votre situation, il existe plusieurs étapes que vous voudrez prendre en considération.

Parce que le vol d’identité familial peut affecter considérablement vos relations, vous devrez peser chacune de ces options avec soin. Vous devrez décider si vous êtes à l’aise avec ce qu’une option particulière pourrait signifier pour le membre de la famille impliqué, ainsi que pour vous-même et vos autres relations

Il est important d’envisager plusieurs mesures.

Il est important de noter que si vous envisagez d’intenter une action en justice pour tenter de récupérer l’argent que vous avez perdu ou les dommages que vous avez subis, vous pourriez avoir le devoir d’atténuer les dommages supplémentaires une fois que vous aurez découvert le vol. Cela signifie que vous devrez agir aussi rapidement que possible pour vous assurer que vous ne subissez pas de dommages supplémentaires

Il est important d’envisager les mesures suivantes.

Envisagez les démarches suivantes dès que vous apprenez que vous avez été victime d’un vol d’identité :

Les effets personnels du vol d’identité

Le vol d’identité peut entraîner bien plus que des conséquences financières, fiscales ou pénales ; il peut changer la façon dont vous vous percevez et le monde dans lequel vous vivez. Les personnes victimes d’un vol d’identité ressentent généralement toute une série d’émotions négatives. Les sentiments de culpabilité et d’embarras sont extrêmement fréquents, en particulier chez les personnes âgées qui pensent avoir fait quelque chose de mal ou avoir été stupides pour avoir été victimes d’une escroquerie.

De même, des sentiments de frustration et de colère peuvent submerger les victimes de vol d’identité, surtout lorsqu’elles essaient de réparer les dégâts. Au-delà de cela, l’anxiété liée au fait que le monde n’est pas un endroit sûr peut amener les victimes à faire moins confiance aux autres, à s’inquiéter davantage et à modifier leur comportement de sorte qu’elles ne poursuivent plus les choses qu’elles appréciaient auparavant.

Pour certaines personnes, ces sentiments peuvent s’approfondir en une dépression, ce qui peut entraîner de graves conséquences pour la santé. Si vous ressentez l’un de ces effets, vous devez en parler à votre médecin ou à un professionnel de la santé mentale

La dépression est un facteur de risque.

Le facteur familial

Le vol d’identité est suffisamment traumatisant comme ça. Mais lorsque le voleur est votre conjoint, votre frère ou votre enfant, les retombées sont d’autant plus dévastatrices. Vous pouvez peut-être accepter qu’un voleur que vous ne connaissez pas ait utilisé votre identité à son propre profit, mais accepter que la personne qui vous a victimisé soit quelqu’un que vous aimez est une toute autre affaire. Que devez-vous faire lorsque le membre de votre famille vole votre identité ?

Sur le plan émotionnel, il n’y a pas une seule façon d’affronter la trahison de la confiance qui se produit lorsqu’un proche vole votre identité. Les aspects financiers et juridiques mis à part, c’est à vous et à l’autre membre de la famille de décider de ce qu’il adviendra de votre relation après avoir découvert le vol

C’est à vous de décider.

S’il s’agit d’un vol mineur ou de quelque chose qui n’a pas entraîné de dommages importants, la résolution du problème peut être simple. Mais si le vol a duré ou est important, vous devrez décider de la manière dont vous voulez l’aborder. Parler à la personne, lui écrire une lettre, limiter vos contacts ou rompre complètement la relation sont autant d’options que vous pouvez envisager. Vous pourriez également vouloir parler à un conseiller ou à un professionnel de la santé mentale, en particulier si vous avez du mal à gérer les séquelles de l’incident.

Remèdes courants en cas de vol d’identité familial

Comment corriger les dommages que vous avez subis aux mains d’un membre de votre famille qui a volé votre identité ? Cette question va compliquer tout ce que vous devez faire pour réparer le désordre laissé par le vol. Encore une fois, il n’y a pas de réponses universelles, mais il existe des options.

Gardez ça dans la famille, ou pas

Dans le cas d’un vol d’identité familial, la façon la plus courante de gérer la situation est de la garder entre vous. Vous n’avez aucune obligation légale de signaler le vol d’identité à la police ou aux autorités, ni d’intenter une action en justice ou de poursuivre tout autre recours impliquant le gouvernement ou les tribunaux. Si vous le souhaitez, vous pouvez ne rien faire du tout.

Au contraire, vous pouvez essayer de résoudre la situation entre vous. Demander au membre de la famille de vous rembourser peut être efficace. Rédiger un contrat de base qui stipule les conditions de remboursement peut également aider. Vous pouvez choisir de renoncer à une partie, ou à la totalité, de la dette due, pour autant que le membre de la famille accepte de se comporter de manière responsable ou de vous aider à régler les complications causées par le vol.

Décider de garder la situation privée est une option pour ceux qui veulent réparer leur relation avec l’autre membre de la famille. Ce n’est peut-être pas la meilleure option sur le plan juridique ou financier, mais c’est quelque chose que vous pouvez envisager si le fait d’avoir une relation avec cette personne est plus important pour vous que toute autre chose

Décidez de garder la situation privée.

Recours civils

Si vous décidez de poursuivre autre chose que la solution informelle décrite ci-dessus, vous voudrez d’abord envisager les recours civils à votre disposition. Le droit civil, par opposition au droit pénal, n’implique pas la possibilité d’une peine de prison pour le voleur. Il implique plutôt que vous engagiez une action en justice pour obliger le voleur à vous rembourser les pertes ou les dommages que vous avez subis.

Dépendant de votre situation, vous pouvez être en mesure de déposer une poursuite pour petites créances ou d’engager un avocat pour tenter de récupérer un montant plus important. Si le vol d’identité implique des institutions financières qui ont violé les lois étatiques ousur le crédit ou la protection des consommateurs, telles que la loi sur les rapports de crédit équitables, vous pouvez également être en mesure de déposer des poursuites civiles contre ces organisations.

Si vous envisagez d’intenter une action en justice pour vous aider à récupérer l’argent que vous avez perdu ou pour vous aider à compenser les dommages que vous avez subis, vous devez contacter un avocat local spécialisé dans le droit de la consommation.

Recours criminels

Le dépôt d’un rapport de police déclenchera le processus de justice pénale – un processus qui peut vous dédommager pour vos pertes et punir le voleur au pénal.

Chaque fois que vous lancez le processus de justice pénale, vous devez savoir quelles sont les issues possibles et comprendre que vous avez peu ou pas de contrôle sur ce qui se passe. Vous ne pouvez pas contrôler si la police enquête, si les procureurs décident d’inculper le suspect du crime, ou le type de peine que le tribunal décide de donner – vos désirs sont secondaires à ceux de l’État. En tant que témoin et victime, on peut vous demander de témoigner ou de fournir des preuves qui peuvent aider à condamner le suspect pour le crime.

Si un tribunal déclare le voleur coupable, il ordonne généralement une restitution dans le cadre de la sentence. La restitution est une somme d’argent que le voleur doit payer pour vous dédommager de vos pertes. En plus du dédommagement, la personne reconnue coupable peut faire l’objet d’une probation, d’amendes, d’une peine de prison ou d’autres conséquences pour avoir commis un vol d’identité.

Mot final

Le vol d’identité est un crime qui n’est pas prêt de disparaître, et qui touche des millions de victimes chaque année. Mais le vol aux mains d’un membre de la famille, d’un conjoint ou d’un ami proche est quelque chose de totalement différent. Gérer les retombées financières, juridiques et de crédit est une chose, mais gérer les dommages causés à vos relations les plus importantes en est une autre.

Décider comment aborder le vol est quelque chose qui vous demandera d’équilibrer plusieurs facteurs, dont beaucoup affecteront les personnes les plus importantes de votre vie. Ce n’est jamais un processus simple.

Vous avez été victime d’un vol d’identité familiale ? Comment avez-vous fait face à cette situation ?

Mesures préventives et conservation des preuves

Au-delà des démarches juridiques et des choix relationnels, il est essentiel d’adopter des stratégies concrètes visant à réduire les risques et à préserver des éléments probants. Parallèlement à la surveillance régulière des comptes et au contrôle des relevés, misez sur des dispositifs techniques : authentification multifactorielle, verrouillage de compte et surveillance des transactions permettent de limiter l’accès non autorisé. Documentez systématiquement toute anomalie (captures d’écran, courriels, enregistrements d’appels) pour constituer une preuve documentaire exploitable en cas de procédure. Conservez également les traces de communication avec le membre de la famille impliqué et activez des notifications automatisées sur vos comptes pour détecter rapidement toute activité suspecte.

Si vous envisagez d’aller plus loin, la collecte de preuves doit respecter des protocoles : horodatez les sauvegardes, notez la traçabilité des opérations et, si nécessaire, sollicitez un examen de type forensique numérique pour récupérer des éléments supprimés ou altérés. Par ailleurs, explorez des solutions amiables avant de porter l’affaire devant un tribunal : la médiation familiale ou l’arbitrage peuvent offrir des issues rapides et moins destructrices pour les liens affectifs. Enfin, renseignez-vous sur les options de protection des identifiants (réduction de la surface d’exposition des données, chiffrement des documents sensibles, réflexes en matière de gestion des mots de passe) et n’hésitez pas à consulter des ressources pratiques en ligne comme des infos sur moonkidsstore.be pour des outils d’organisation et de prévention. Ces gestes techniques et administratifs complètent les recours légaux et psychologiques et vous aident à reprendre le contrôle tout en préservant des éléments essentiels pour toute action ultérieure.

Mesures complémentaires : prévention active et résilience

Au-delà des actions déjà évoquées, il est utile d’implanter une démarche systémique visant à renforcer la résilience de votre foyer face à l’usurpation d’identité. En pratique, cela passe par la mise en place d’un coffre-fort numérique chiffré pour centraliser les documents sensibles (copies d’identités, contrats, attestations) et limiter la dispersion des données. Adoptez des règles de cyberhygiène : segmentation des comptes, révocation régulière des accès inutiles, contrôle d’accès fondé sur le principe du moindre privilège, et inventaire des appareils connectés pour réduire la surface d’attaque (routeurs, objets connectés, imprimantes). Envisagez aussi des services complémentaires comme une assurance identité qui couvre les frais de réparation administrative et juridique ; ce type de contrat peut accélérer la remise à zéro des dossiers et couvrir les frais de restauration de crédit. Pour les preuves techniques, conservez des journaux d’audit locaux et exportables afin d’agréger les anomalies (tentatives de connexion, modifications de coordonnées) et de faciliter un éventuel examen externe.

Sur le plan organisationnel, élaborez un petit plan de réponse à la crise adapté à la cellule familiale : liste des numéros et procédures à contacter en priorité, séquence des démarches administratives et étapes à suivre pour limiter les dommages à court terme. Documentez les conversations et transactions suspectes et conservez des sauvegardes immuables de vos fichiers critiques (stockage hors ligne ou sur média non modifiable). Enfin, n’oubliez pas l’importance d’un soutien moral et d’un accompagnement juridique pour restaurer non seulement vos droits administratifs mais aussi la confiance au sein du cercle familial : l’alliance de mesures techniques, d’assurances adaptées et d’un protocole partagé renforce durablement votre capacité à prévenir et contenir un nouveau sinistre.

Renforcer la gouvernance et la préparation opérationnelle

Au-delà des mesures techniques et juridiques déjà abordées, il est indispensable d’instaurer une véritable gouvernance de la sécurité au sein du foyer pour réduire les risques à long terme. Mettez en place des procédures d’audit de sécurité périodiques et activez une journalisation centralisée des accès et des modifications importantes (fichiers sensibles, changements d’informations personnelles). Adoptez des mécanismes de chiffrement fondés sur la cryptographie asymétrique pour les documents clés et utilisez des certificats numériques pour authentifier les échanges confidentiels : ces pratiques protègent l’intégrité des pièces d’identité et des contrats stockés. Complétez cela par une stratégie de sauvegarde robuste : multipliez les jeux de copies, privilégiez une sauvegarde hors site et conservez au moins une copie air-gapped (hors réseau) afin de pouvoir restaurer des données en cas d’altération ou de suppression malveillante. Enfin, structurez les autorisations via un contrôle d’accès basé sur les rôles (RBAC) pour limiter la portée des privilèges et réduire la surface d’exposition en cas de compromission.

La dimension humaine est tout aussi cruciale : organisez des sessions de sensibilisation régulières sur les risques de phishing et les techniques d’ingénierie sociale, et formalisez un plan de continuité familial (checklist, numéros prioritaires, séquence de rétablissement). Effectuez des exercices de simulation d’incident pour tester les procédures et identifier les lacunes ; ces répétitions permettent d’améliorer la réaction en situation réelle et de réduire le stress au moment de la crise. Documentez systématiquement chaque étape du rétablissement (logs, captures, attestations) afin de faciliter des recours ultérieurs et d’assurer la traçabilité. En combinant gouvernance, sauvegardes, chiffrement et formation continue, vous renforcez la résilience du foyer et diminuez fortement la probabilité d’un nouveau sinistre.

Outils juridiques et bancaires préventifs à envisager

Au-delà des mesures techniques et des protocoles de réaction, il existe des leviers juridiques et financiers souvent négligés qui permettent de limiter durablement le risque d’usurpation par un proche. Pensez notamment au mandat de protection future pour anticiper une éventuelle incapacité, à une procuration limitée rédigée avec des plafonds clairs et une clause de révocation automatique, ou encore à l’enregistrement d’un acte notarié fixant précisément qui peut agir et dans quelles limites. Sur le plan bancaire, demandez à votre établissement la mise en place d’un compte séquestre ou d’un dispositif de plafonnement des opérations qui empêche tout retrait ou paiement au-delà d’un montant prédéfini sans validations supplémentaires. Enfin, utilisez la lettre recommandée avec accusé de réception pour toute notification formelle, afin de constituer des preuves irréfutables en cas de litige.

Concrètement, élaborez un dossier préventif regroupant copies certifiées des procurations, l’extrait des clauses notariales et la liste des mandats accordés ; conservez-en au moins une copie hors ligne et une autre chez un tiers de confiance. Activez des mécanismes de révocation automatiques (par ex. révocation via acte notarié en cas de signalement) et formalisez une procédure interne familiale pour toute demande financière exceptionnelle (double validation, délai de réflexion). Ces pratiques réduisent la tentation et facilitent le recours judiciaire si nécessaire.

Actions administratives et réseau de soutien à activer

Outre les mesures techniques et juridiques déjà abordées, pensez à activer des protections administratives souvent négligées : demandez immédiatement un gel de crédit auprès des bureaux d’évaluation, obtenez une attestation d’usurpation à remettre aux organismes financiers et signalez toute anomalie aux autorités fiscales pour empêcher des déclarations frauduleuses. Demandez aussi le déréférencement ou la suppression de données personnelles publiées en ligne et signalez tout cas de doxing aux hébergeurs et aux plateformes concernées. Réduire votre empreinte numérique — en supprimant des comptes inutilisés, en anonymisant des profils publics et en limitant la diffusion de pièces d’identité — diminue les vecteurs d’attaque futurs. Pensez enfin à consigner chaque démarche dans un cahier chronologique (courriels, dates, échanges téléphoniques) pour constituer un dossier qui facilitera la réclamation et l’indemnisation ultérieure.

Parallèlement, construisez un réseau de soutien : rejoignez des groupes d’entraide, sollicitez un accompagnement psychosocial et mettez en place une checklist d’urgence partagée au sein du foyer (numéros à contacter, étapes prioritaires, copies sécurisées des documents essentiels). Établissez une procédure simple de double validation pour toute demande financière interne afin de limiter les risques de récidive et formalisez un plan de rétablissement personnel pour restaurer rapidement vos comptes et votre réputation administrative. Ces démarches renforcent la résilience individuelle et collective, accélèrent les réparations et contribuent à limiter le préjudice moral et matériel. En combinant protection administrative, réduction de l’exposition en ligne et accompagnement social, vous augmentez significativement vos chances de récupérer vos droits et de prévenir de nouvelles tentatives d’usurpation.

Préparer un plan opérationnel de reprise

Au-delà des mesures techniques et juridiques, pensez à formaliser un véritable plan de rétablissement familial qui précise les rôles, les priorités et les délais en cas d’usurpation. Ce document opérationnel doit comporter une checklist de premier niveau (gel des comptes, notifications prioritaires, conservation des preuves), un tableau d’escalade avec les personnes à contacter et les seuils déclencheurs, ainsi qu’un modèle d’email et de lettre recommandée pré-remplis pour gagner du temps. Intégrez des contrôles d’accès renforcés utilisant la biométrie ou des jetons matériels pour les comptes sensibles, et prévoyez des solutions de connexion sécurisée (VPN) et de détection (système de détection d’intrusion et analyse comportementale) pour surveiller les accès suspects. Documentez aussi la chaîne de conservation des preuves : qui collecte, comment horodater, où stocker et quand transférer à un expert forensique afin d’assurer l’intégrité probatoire.

Enfin, structurez la phase de post-incident avec un calendrier clair (court, moyen et long terme) contenant des étapes de remédiation, de communication interne et de suivi financier. Prévoyez un dossier de sinistre avec copies immuables (images disque, exports de logs, enregistrements d’appels) et un plan d’indemnisation pour suivre les démarches d’assurance et d’éventuelles réclamations. Pensez aussi à la dimension humaine : intégrez des ressources de soutien psychologique et une procédure de réconciliation ou de séparation lorsque le voleur est un proche. En réunissant un protocole clair, des moyens d’authentification robustes et une traçabilité des actions, vous augmentez fortement vos chances de rétablir rapidement votre situation et de limiter les impacts futurs.

Surveillance proactive et droits à mobiliser

Pour aller au-delà des mesures réactives déjà décrites, adoptez une stratégie de veille identitaire continue qui combine des contrôles automatisés et des revues manuelles périodiques. Mettez en place un système de monitoring comportemental des comptes sensibles (alertes sur accès inhabituels, détection d’anomalies dans les historiques de connexion) et définissez des seuils d’alerte pour activer immédiatement votre plan de mitigation. Complétez cette posture par l’activation d’une authentification adaptative : elle ajuste la sévérité des contrôles en fonction du contexte (géolocalisation, type d’appareil, montant d’une transaction) afin de limiter les faux positifs tout en renforçant la protection lorsque le risque augmente. Parallèlement, documentez et conservez un tableau de bord de gestion des incidents (logs, horodatages, preuves exportables) pour faciliter la restitution et la traçabilité en cas de procédure.

Sur le plan juridique et administratif, exercez systématiquement vos droits prévus par le cadre de protection des données : demande de limitation du traitement, droit à la portabilité et demande de suppression lorsque c’est applicable, afin de réduire durablement votre exposition. Pensez aussi à intégrer une évaluation périodique de gestion des risques et un score interne de vulnérabilité (ou score de fraude) pour prioriser les actions préventives. Enfin, centralisez les ressources pratiques et modèles de documents dans un espace sécurisé et chiffrez les sauvegardes hors ligne. Ces dispositions, axées sur la prévention active, la gouvernance et l’exercice de vos droits, complètent les mesures techniques et relationnelles et renforcent votre capacité à détecter précocement, contenir et réparer un vol d’identité perpétré par un proche.

Charte familiale et gestion physique des preuves

Pour compléter les mesures numériques et juridiques déjà évoquées, instaurez au sein du foyer une charte familiale de confidentialité qui précise les règles de partage, d’archivage et de destruction des documents sensibles. Cette charte doit inclure des principes de pseudonymisation et de minimisation des données : n’enregistrez que l’essentiel sur les supports en ligne et remplacez les identifiants réels par des pseudonymes lorsque cela est possible (par exemple pour des comptes de loisirs ou des inscriptions non essentielles). Mettez en place des contrôles d’accès physique simples mais efficaces : boîtes verrouillées pour les papiers officiels, procédures de remise des clés, et une politique de destruction sécurisée (déchiquetage, broyage) pour les documents papier périmés. Ces gestes réduisent l’exposition aux vols commis par un proche et facilitent la reconstitution d’un dossier propre si vous devez prouver la non-complicité.

Parallèlement, élaborez un module d’éducation adapté aux enfants et adolescents du foyer sur l’identité numérique, axé sur la notion de consentement et la protection des comptes partagés. Préparez aussi des kits pratiques : modèles de courriers certifiés pré-rédigés, listes de vérification horodatées et un petit registre sécurisé (numérique ou papier) retraçant chaque incident et les démarches entreprises. En combinant règles écrites, protection physique des originaux et apprentissage préventif, vous limitez la probabilité d’une récidive interne et vous constituez des preuves claires et ordonnées en vue d’une réparation administrative ou juridique éventuelle.

Relance financière et sécurisation post‑incident

Après l’urgence juridique et émotionnelle, il est stratégique d’engager une phase de reconstruction pratique axée sur la finance quotidienne et la réduction des vecteurs résiduels de menace. Commencez par constituer un fonds d’urgence et un compte de secours isolé pour vos ressources vitales afin d’éviter que de nouvelles opérations frauduleuses n’affectent votre trésorerie. Établissez un plan d’apurement des dettes liés à l’usurpation : priorisez les créances essentielles, négociez des échéanciers avec les créanciers et conservez des accusés de réception horodatés pour chaque arrangement. Profitez de cette étape pour réaliser un audit de crédit personnel et vérifier l’absence d’ouvertures de comptes inconnus. Sur le plan des menaces, restez vigilant face aux variantes d’ingénierie sociale comme le vishing et le smishing, et gardez à l’esprit les risques connexes tels que le ransomware qui peuvent compromettre vos sauvegardes : maintenez donc au moins une copie hors ligne et chiffrée de vos justificatifs essentiels.

Parallèlement, organisez un tableau de suivi opérationnel (dates, interlocuteurs, numéros de dossiers) pour faciliter les démarches de contestation et les demandes de restitution. Élaborer des modèles de courriers et d’emails normalisés accélère les échanges avec banques, assurances et administrations ; conservez une version signée et horodatée de chaque envoi. Instaurez des règles simples de gestion courante : plafonnement des prélèvements automatiques, double validation pour tout virement exceptionnel et alertes SMS pour les mouvements sensibles. Enfin, développez votre résilience financière par des gestes pérennes — diversification des moyens de paiement, révision périodique des abonnements et simulation d’un budget tampon.

-0 Commentaire-